깃허브·프리랜서 플랫폼 악용… 기업 내부 침투 및 법적 리스크 확대

그룹아이비(Group-IB, 지사장 김기태)는 사기성 원격 고용 방식을 통해 글로벌 기업에 침투하는 북한(DPRK) IT 인력 연계 조직의 지속적인 캠페인을 포착했다고 밝혔다.

Group-IB는 최신 연구 보고서 ‘북한 IT 근로자의 발자취를 따라서(Following the Footsteps of DPRK IT Workers)’를 통해, 이들이 합성 신원(Synthetic Identities)과 AI 기반 입사 지원서, 신뢰도 높은 디지털 플랫폼을 활용해 기존 보안 통제망을 우회하고 기업 환경에 합법적으로 접근하는 진화된 위협 수법을 공개했다.

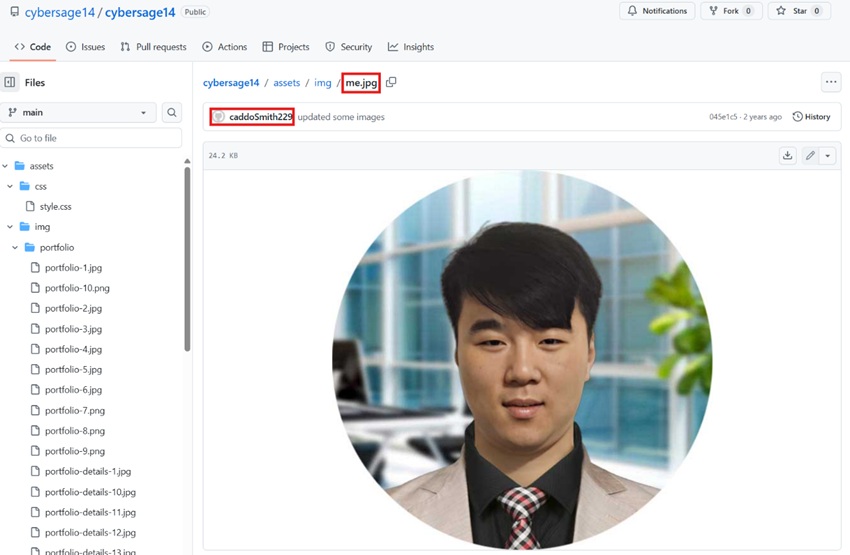

( 취업 지원서에 사용된 북한 IT 근로자 활동과 관련된 합성 신원 정보 중 한 장 )

업체 측에 띠르면, 이번 캠페인은 기존의 전형적인 사이버 공격과 달리, 가짜 신분으로 합법적인 고용 형태를 취해 조직 내부로 침투하는 ‘인력을 활용한 접근 모델’이라는 점에서 주목된다.

Group-IB 위협 인텔리전스 팀은 깃허브(GitHub), 프리랜서 마켓플레이스, 포트폴리오 사이트 등 다양한 플랫폼에서 활동하는 가짜 개발자 페르소나들의 조직적인 생태계를 발견했다. 이러한 활동은 최소 2021년부터 시작돼 2026년 3월까지 지속된 것으로 확인됐다.

조사 결과에 따르면, Group-IB는 기존에 노출된 계정 외에도 리포지토리, 이메일, 포트폴리오 사이트 전반에 걸친 광범위한 위협 인프라를 확인했다. 또한 위협 행위자들은 개발자 페르소나를 반복적으로 재사용하거나 용도를 변경하면서 기술적 프로필은 유지하고 개인 이력의 세부 사항만 수정하는 방식으로 신원을 조작해왔다.

이와 함께 신원 제작 키트, 입사 지원서 템플릿, AI 생성 답변, 계정 접속 정보가 포함된 중앙 집중식 아카이브가 발견돼 조직적 운영 체계가 구축된 것으로 나타났다. 특히 생성형 AI 도구를 활용해 설득력 있는 입사 지원서를 작성하고 고용주와 소통하는 등 AI 기반 사회공학 기법이 체계적으로 활용된 정황도 확인됐다.

프리랜서 플랫폼 역시 공격에 악용됐다. 위협 행위자들은 업워크(Upwork) 등 플랫폼에서 인증된 계정을 확보해 신뢰도를 높이고 취업 기회를 확대하려 한 것으로 분석됐다.

이번 조사에서 특히 주목되는 점은 위조 문서와 체계적인 고용 워크플로우가 포함된 ‘합성 신원 패키지 저장소’의 존재다. 이는 해당 작전이 산업화된 규모로 운영되고 있음을 보여주는 사례로 평가된다.

이 같은 위협은 단순한 IT 보안을 넘어선다. 북한 연계 인력을 무의식적으로 고용한 기업은 국제 제재 위반을 포함한 법적 책임과 규정 준수(Compliance) 리스크에 직면할 수 있다는 것이다.

현재 이 캠페인은 전 세계 기업을 대상으로 진행되고 있으며, 위협 행위자들은 미국, 유럽, 아시아 태평양 등 다양한 지역의 지원자로 위장하고 있다. Group-IB는 자사의 위협 인텔리전스 프레임워크를 통해 해당 캠페인을 지속적으로 추적하고 있으며, 관련 플랫폼 및 파트너사와 조사 결과를 공유했다고 밝혔다.

<저작권자(c)스마트앤컴퍼니. 무단전재-재배포금지>