‘네이티브 TDE’로 PostgreSQL 보안 시장 정조준...익스텐션 방식의 한계 극복한 ‘진정한 투명성’으로 데이터 자산 보호 선도

EDB (지사장 김희배)은 3월 23일, 데이터 보안의 핵심인 네이티브 TDE(Transparent Data Encryption, 투명한 데이터 암호화) 기술로 국내 엔터프라이즈 DB 보안 시장 공략을 강화한다고 밝혔다. DB 커널 수준의 통합 아키텍처를 구현한 '네이티브 TDE' 기술은 인덱스와 임시 파일까지 빈틈없이 암호화하여 보안 사각지대를 원천 차단한다는 설명이다.

업체 측에 따르면, 최근 데이터가 기업의 가장 소중한 자산이자 보호 대상으로 자리잡으면서, 사이버 위협으로부터 데이터를 지키기 위한 기술적 장치들이 주목받고 있다. 특히 전송 중인 데이터를 보호하는 SSL(Secure Sockets Layer)과 저장된 데이터를 암호화하는 TDE는 이제 기업 보안 컴플라이언스 준수를 위한 필수 요소로 자리 잡았다.

현재 대다수 로컬 PostgreSQL 업체들은 DB 코어 엔진 외부에 모듈을 얹는 ‘익스텐션(Extension)’ 방식을 채택하고 있다. 하지만 전문가들은 이 방식이 TDE의 본질인 ‘투명성(Transparent)’ 측면에서 한계를 지닌다고 지적한다.

익스텐션 방식은 특정 테이블마다 암호화 적용을 수동으로 선언해야 하며, 테이블 데이터는 암호화하더라도 인덱스(Index)나 쿼리 실행 시 생성되는 임시 파일(Temp Files)이 평문으로 노출될 위험이 있다. 이는 결국 완벽한 보안을 추구하는 기업 환경에서 치명적인 ‘보안 사각지대’를 형성한다는 것이다.

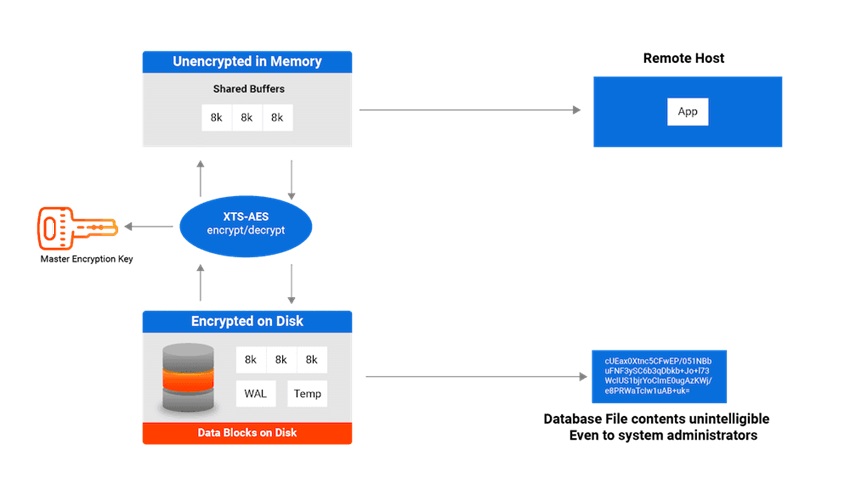

반면 EDB의 ‘EPAS(EDB Postgres Advanced Server)’는 부가 기능 형태가 아닌 데이터베이스 커널(Kernel) 수준, 즉 가장 밑바닥인 I/O 레벨에 통합된 ‘네이티브 TDE’를 구현했다.

이는 건물 내 개별 방에 자물쇠를 다는 대신 건물 전체에 방어막을 치는 방식과 유사하다. 파일 시스템 레벨의 데이터 블록부터 임시 파일, WAL(Write-Ahead Logging) 로그까지 애플리케이션 수정 없이 100% 암호화한다. 개발자나 애플리케이션이 암호화 여부를 인지할 필요가 없는 진정한 의미의 투명한 아키텍처를 완성한 셈이다고 업체 측은 밝혔다.

두 방식의 격차는 실시간 데이터 복제 기술인 CDC(Change Data Capture) 환경에서 더욱 극명하게 드러난다. 익스텐션 방식은 변경 데이터가 암호화된 상태로 로그에 기록되어 외부 CDC 솔루션이 이를 해독하지 못하는 문제가 발생하며, 이를 해결하기 위한 복호화 과정에서 심각한 CPU 오버헤드와 병목 현상이 뒤따른다.

반면 EDB EPAS의 네이티브 TDE는 I/O 레벨에서 암호화를 제어하므로 코어 엔진(메모리 영역)은 데이터를 상시 평문으로 인식한다. 덕분에 CDC 스트림 전송 시 추가 복호화 과정이 필요 없어, 대규모 엔터프라이즈 환경에서도 성능 저하 없는 실시간 데이터 파이프라인 유지가 가능하다고 업체 측은 전했다

EDB 김희배 지사장은 “진정한 데이터베이스 보안은 저장부터 전송까지 빈틈이 없어야 한다”며, “EDB EPAS는 네이티브 TDE로 ‘저장된 데이터’를 보호하고 강력한 SSL로 ‘이동 중인 데이터’를 암호화함으로써, 성능과 보안이라는 두 마리 토끼를 모두 잡은 엔드투엔드(End-to-End) 보안 모델을 제공한다”고 강조했다.

<저작권자(c)스마트앤컴퍼니. 무단전재-재배포금지>